打开服务器的安全日志,你可能会吓一跳。

每分钟都有来自世界各地的IP在尝试爆破你的SSH端口。

22端口,早就成了公网上的“公共靶场”。

很多人的第一反应是:改端口。

把22改成2222,或者更偏门的数字。

这有用吗?

有点用,这叫“隐蔽式安全”,但是作用不大。

能挡住那些只会扫默认端口的傻瓜脚本。

但面对真正的黑客,或者全端口扫描工具,这招就是掩耳盗铃。

只要端口开着,迟早会被发现。

真正的安全,不是靠藏,而是靠“硬”。

今天不聊虚的,直接上三招硬核加固策略。

比改端口管用一百倍。

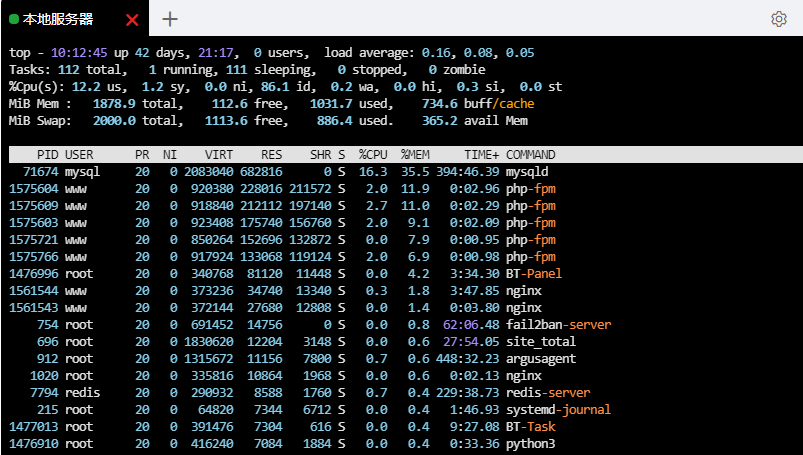

第一招:Fail2ban,自动封禁恶意IP

别指望人工去盯着日志封IP。

你睡觉的时候,黑客在干活。

你需要一个7x24小时不知疲倦的保安。

Fail2ban就是这个角色。

它的原理很简单。

监控日志文件,一旦发现某个IP在短时间内多次登录失败。

直接调用防火墙,把这个IP关进“小黑屋”。

封禁时间可以自定义,比如1小时,甚至永久。

配置起来也不难。

在Linux上几行命令就能装好,或使用的宝塔面板的话,直接安装就可以使用了。

重点是要调整jail.local配置文件。

设置maxretry为3次,意思是输错3次密码就封。

设置bantime为3600秒,封一个小时。

对于SSH服务,这个策略几乎是毁灭性的打击。

脚本刚扫几下,IP就被封了,根本来不及爆破。

这才是主动防御。

第二招:密钥登录,彻底关闭密码验证

密码登录,是SSH最大的漏洞。

只要允许密码登录,就存在被暴力破解的风险。

哪怕你密码设得再复杂,也怕撞库,怕泄露。

最安全的做法,是完全禁用密码登录。

改用SSH密钥对认证。

生成一对密钥,公钥放服务器,私钥留自己电脑。

登录时,系统通过数学算法验证,不需要输入任何密码。

黑客就算拿到了你的用户名,没有私钥,他也进不来。

就算他有一万台肉鸡来爆破,因为没有密码字段可填,全部无效。

操作步骤很标准。

本地生成密钥,把公钥上传到服务器的authorized_keys文件。

然后修改sshd_config配置文件。

把PasswordAuthentication改成no。

把PubkeyAuthentication改成yes。

重启SSH服务。

从此,只有持有私钥的你,才能进门。

这道门,对其他人来说是焊死的。

第三招:基于地理位置的防火墙策略

你的业务在国内,为什么允许俄罗斯、巴西的IP访问SSH?

大部分恶意扫描,都来自海外某些特定地区。

既然业务不需要,那就直接切断。

利用云服务商的安全组,或者服务器自带的防火墙(如UFW、Firewalld)。

设置白名单策略。

只允许特定的IP段访问SSH端口。

比如,只允许你公司的固定IP,或者你家里的宽带IP。

如果IP不固定,至少可以限制地区。

很多云防火墙支持“地域封堵”。

一键屏蔽除自己所在地区以外的所有流量。

这一招,能直接过滤掉90%以上的垃圾扫描。

源头都没了,还谈什么攻击?

这是最彻底的“断粮”战术。

其他加固小贴士

除了上面三招,还有几个细节要注意。

禁用Root直接登录。

创建一个普通用户,用sudo提权。

这样即使账号泄露,黑客也拿不到最高权限。

安装入侵检测系统。

比如AIDE或者Tripwire,监控关键文件是否被篡改。

定期更新系统。

很多漏洞是因为内核或软件版本太老。

勤打补丁,能堵住大部分已知漏洞。

适合开发者的服务器盘点,这几款服务器开发者日常学习开发测试或者搭建自己的小项目都较合适,关键价格也很香。

总结

安全不是一个动作,而是一套组合拳。

改端口只是入门。

Fail2ban自动封禁,让黑客知难而退。

密钥登录,从机制上杜绝爆破。

地域防火墙,直接切断恶意源头。

这三招配合使用,你的服务器安全性会提升几个数量级。

别等被黑了再后悔。

现在就去检查一下你的配置。

毕竟,数据无价,安全第一。

评论区